YORUM | RAMAZAN F. GÜZEL

Muhalif görülenlerin, özelde de Cemaat’in bitirilmesi bağlamında “en önemli argümanımız” dedikleri ByLock üzerinde tartışmalar yeni boyutlar kazanıyor. BM Kararlarından sonra iyice tartışılır oldu. Bu noktada bir kitap ortaya atıldı ve içeriği gündemde sıcak tutulmaya çalışılıyor.

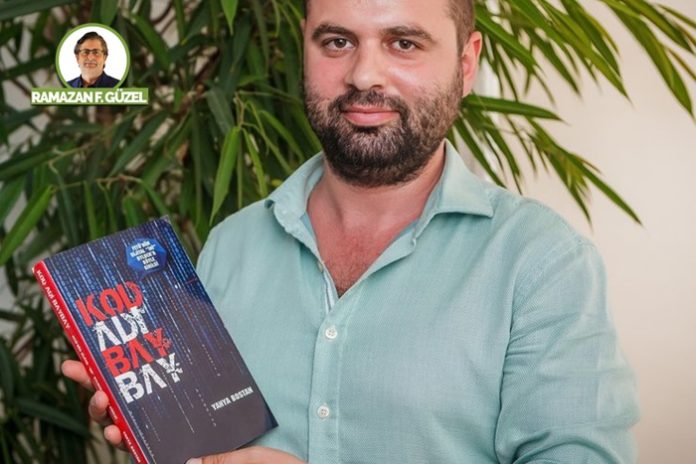

TRT Haber Kanal Koordinatörü, Star Gazetesi ve Daily Sabah yazarı Yahya Bostan’ın kaleme aldığı “Kod Adı Bay Bay” isimli kitap, 20.9.2019 günü TRT 1’deki ‘Pelin Çift ile Gündem Ötesi’ programında halka tanıtıldı. Burada özetle “ByLock bilgilerinin -hukuka aykırı şekilde- hackerlik ile Litvanya’dan ele geçirildiği ifade ediliyordu.

Bu gerçekten böyle mi? Neden şimdi böyle bir iddia gündeme getirilme ihtiyacı hissedildi?

Velev ki bu şekilde olsun, içeriklerin bir kısmı ele geçirilmiş olsun; hackenmiş o bilgilerin hukukta karşılığı nedir? Yasalarımız ve uluslararası düzenlemeler ne diyor bu konuda? Bunları tek tek ele almaya çalışalım.

Öncelikle Litvanya’dan getirtildiği iddia edilen ByLock verileri konusunda uluslararası düzenlemeler ne diyor, iki ülkeye dair yasalar çerçevesinde bir göz atalım.

TÜRKİYE- MİT- LİTVANYA ARASI YASALAR…

MİT’in hazırladığı raporda ve Yargıtay kararlarında yer verildiği üzere, ByLock sunucusu Litvanya’dadır ve bu sunucu üzerinden elde edilecek delillerin bu ülke ile yapılacak “adli yardımlaşma” dışında temini mümkün değildir.

Litvanya da Türkiye gibi Avrupa Konseyi üyesidir ve ülkemizle birlikte birçok uluslararası sözleşmeye taraftır. Bu sözleşmelerden 2 tanesi çok önemli:

– Siber Suçlar Sözleşmesi (SSS) ve

– Ceza İşlerinde Karşılıklı Adli Yardım Avrupa Sözleşmesi (CİKAYAS)

Bunlar, “bilişim sistemlerinden delil elde etme yöntemleri” ve “adli yardımlaşma usulleri”nin ayrıntılarıyla düzenlendiği metinler olması hasebiyle önemli.

Türkiye’de de “uluslararası adli yardımlaşmanın usulü” 6706 sayılı ‘Cezai Konularda Uluslararası Adli İş Birliği Kanunu’nda düzenlenmiştir.

UYGULAMADA…

Siber Suçlar Sözleşmesi (SSS)’nin 32. Maddesinde:

– Başka bir ülkede bulunan bilişim sistemine ancak sahibinin rızasıyla ulaşılabileceği,

– Böyle bir rızanın bulunmaması halinde erişimin mümkün olamayacağı belirtilmiştir.

Ancak ne MİT raporunda ne de Yargıtay kararlarında “ByLock bilgilerinin Litvanya ile yapılan adli iş birliği sonucu elde edildiğine” dair hiçbir bilgi yok!

Bu bilgiye yer verilmediği gibi iddianamelerde de bu hususa “MİT tarafından, ByLock uygulamasına ilişkin olarak yapılan çalışma” şeklinde yer verilmektedir sadece…

Ayrıca MİT de 06.4.2017’de yaptığı açıklamada (https://mit.gov.tr/basin60.html) bu bilgilerin “istihbari çalışmalar neticesinde elde edildiğini” belirtilmiştir. Nasıl bir istihbari (?) faaliyet olduğu belli olmasa da işin adli yardım ve hukuki prosedürlerle olmadığı kesin!..

TÜRK YARGISI’NIN KARARI BİLE OLSA!..

Ayrıca ByLock sunucusunda arama ve kopyalama işlemi yapılmasına ilişkin Türk yargı mercilerince bir karar verilse dahi, bu karar üzerine doğrudan Litvanya’da bu işlemlerin gerçekleştirilebilmesi mümkün değildir. Çünkü 6706 sayılı Kanun’un 7., SSS’in 22. ve CİKAYAS’ın 3. ve 15. maddeleri gereğince ByLock bilgileri, T.C. Adalet Bakanlığı Uluslararası Hukuk ve Dış İlişkiler Genel Müdürlüğü aracı kılınarak gerçekleştirilecek adli yardım kapsamında ve Litvanya yargı mercilerince yapılacak arama sonucu ele edilebilir ancak…

Ancak ByLock bilgileri elde edilirken bu hususların hiçbirine uyulmamıştır.

Ayrıca ByLock sunucusunun sahibinin izniyle de bu bilgilere ulaşılamaz. Çünkü bilgiler bu kişinin şahsi bilgileri olmayıp, ByLock kullanıcılarının özel hayat ve haberleşme hakkı kapsamındaki kişisel bilgileridir ve bu bilgilere ancak ilgililerin rızasıyla ulaşılabilir.

Yapılan açıklamalardan da anlaşılacağı üzere, ByLock sunucusunun elde edilip getirilmesinde 3 ihlal var:

– Litvanya’nın egemenlik hakkı ihlali,

– 6706 sayılı Kanun’nun ihlali ve

– Türkiye’nin de tarafı olduğu milletlerarası sözleşmelerin göz ardı edilmesi…

Bunun en önemli delili de;

Sunucunun bir ceza soruşturması ve Litvanya ile gerçekleştirilen adli yardımlaşma kapsamında değil, resmi makamlarca da ifade edildiği üzere istihbari çalışmalarla elde edilmesi ve konuyla ilgili, Litvanya Cumhuriyeti Parlamentosu Kanun ve Kanunların Uygulanması Komitesinin yapılan bir başvuruya istinaden verdiği resmi cevaptır. Zira bu cevapta ByLock bilgi ve verilerinin temini konusunda Litvanya’dan herhangi bir adli yardım talebinde bulunulmadığı belirtilmiştir.

MİT’İN DURUMU

Kaldı ki, “istihbari çalışmalar”da “adli yardımlaşma” mümkün değildir!

Ki MİT, 6706 sayılı Kanun’un 2/a maddesinde belirtilen “adli yardım talebinde bulunabilecek mercilerden” değildir.

Bazıları, MİT’in bu bilgileri 2937 sayılı MİT Kanunun 6. maddesinde kendisine tanınan, “yurt dışında bulunan bilgisayar verilerini satın alma da dahil olmak üzere, terör ile mücadele konusunda telekomünikasyon kanallarından terör suçları ile ilgili geçen bilgi, belge ve diğer tüm verileri her türlü teknik istihbarat yöntemlerini kullanmak sureti ile toplama ve bunları gerekli kuruluşlara ulaştırma yetkisi” kapsamında elde ettiğini söyleyebilir.

Ancak bu düşünce yerinde değildir. Zira 2937 sayılı Kanun’un 4/2. maddesi gereğince MİT’e “istihbari görev dışında bir görev verilmesi” ve MİT görevlilerinin “adli bir soruşturmada görevlendirilmeleri” mümkün değildir.

Yine Kanun’un 6/6. maddesi gereğince;

“MİT’in istihbari faaliyetleri kapsamında elde ettiği bilgi ve kayıtlar istihbari amaçlar dışında kullanılamaz.”

Konuyla ilgili AYM, 17.04.2014 tarihli ve 6532 sayılı Devlet İstihbarat Hizmetleri ve Milli İstihbarat Teşkilatı Kanunu’nda Değişiklik Yapılmasına Dair Kanun’un bazı maddelerinin iptali için açılan davada (AYM’nin 30/12/2015 T., 2014/122 E, 2015/123 K. sayılı Kararı, P.26.) şu değerlendirmeyi yapmıştır; Kanunun 6. maddesinin altıncı fıkrasında, bu madde hükümlerine göre yürütülen istihbari faaliyetler çerçevesinde elde edilen kayıtların sadece bu amaçlarla kullanılabileceği belirtilmiş ve elde edilen bilgilerin kural olarak “adli soruşturma ve kovuşturmalarda kullanılmasının önüne geçilmiştir.”

Benzer şekilde, Kanun’un Ek 1. maddesinde MİT’in uhdesinde bulunan istihbari nitelikli belge, bilgi veri ve kayıtlar ile analizlerin TCK’nın 326 ile 339. maddeleri arasında düzenlenen “casusluk suçları” dışında adli mercilerde istenemeyeceği belirtilmiştir.

Kısaca, 2937 sayılı MİT Kanunu gereğince ByLock bilgilerinin MİT’in görev ve yetkileri kapsamında elde edilebilmesi mümkün değildir ve on binlerce dosyanın ana suçlayıcı delili olan ByLock bilgileri ilk andan itibaren her aşamada hukuka aykırı şekilde ele geçirilmiştir.

PEKİ NASIL ELE GEÇMİŞ BU BİLGİLER..?

Her ne kadar yasal mevzuat ve uluslararası sözleşmeler böyle dese de bunların tam olarak hangi yolarla elde edildiği müphem idi. Şimdilerde bu kitap vesilesi ile öğreniyoruz ki;

ByLock bilgileri hukuki yollarla elde edilmeyip bilgisayar korsanlığı (hackerlik) yoluyla elde edilmiş!

Nereden öğreniyoruz?

TRT’de Kanal Koordinatörlüğü yapan ve hükümete yakın Star ve Daily Sabah Gazetelerinde yazan Yahya Bostan’dan… Onun yalancısıyız!

“Kod Adı Bay Bay” isimli kitabında anlatılmış ve bununla da yetinilmeyerek, ayı kişiye bilgilerin hackerlik yöntemiyle elde edildiği TRT 1’de gerçekleştirilen canlı yayında 1 saat 24 dakika boyunca anlatmıştı.

Kitapta, “Bylock bilgilerinin MİT tarafından hackerlik yöntemiyle nasıl elde edildiği” kronolojik olarak şöyle anlatılmakta;

– MİT Müşteşar Yardımcısı Ertuğrul D. tarafından Bylock’u çözme operasyonu yürütmek için Siber Suçlar Dairesi Başkanı Alaaddin M. görevlendirilmiş ve talimat 12.3.2015’te verilmiş. (sayfa 149-151)

– Alaaddin M. 18 kişilik siber casusluk ekibi kurmuş. (Ekipteki 4 kişi mühendislik uzmanı ve bunların başında Kızıl lakaplı birisi var. 2 kişi veri tabanı uzmanı, 3 kişi kripto analiz uzmanı ve bunların başında Zeynep diye birisi var. 3 kişi ileri seviye ağ uzmanı, 6 tane de hacker var ve bunların başında da Mert bulunmakta.) (Bkz: s.150-151)

-Müsteşar yardımcısı Ertuğrul D. den tüm talepleri için olur alan Alaaddin D. siber timle ilk toplantısını 16.3.2015’te yapmış ve operasyon emrini bu toplantıda vermiş. (s. 151-152).

-Bylock sunucusunun üzerinde kurulu bulunduğu Litvanya’daki Bastic Servers’e ilk siber saldırı Ağustos 2015’te (s.161), ikinci saldırıda Kasım 2015’te yapılmış ve bu tarihten itibaren veriler çekilmeye başlanmış. (s.162).

-Bylock sunucusuna doğrudan girebilmek için ilk çalışma 25.12.2015’te yapılmış ve o gece 500 GB’lık veri çekilmiş. (s.172)

-Verilerin tamamı 17.2.2016 tarihinde çekilmiş. Ancak verilerin tamamı şifreli imiş… (s.175-178).

..

Kitapta yer verilen bilgilere göre;

ByLock bilgileri, MİT raporunda da “teşkilata özgü hassas yöntem” olarak ifade edilen hackerlik yöntemiyle elde edilmiş. Bu haliyle, hâkim kararı olmadan hukuka aykırı şekilde elde edilen bilgilerin delil olarak kabulü mümkün değildir.

Ayrıca kitapta yer verilen bilgilerin yanlış olduğuna dair MİT ya da adli mercilerden bir yalanlama ve tekzip gelmediği gibi kitabı öven birçok haber yapılmıştır ve kitabın yazarı 22.9.2016 tarihinde kanal koordinatörü olarak çalıştığı TRT’de canlı yayında 1 saat 24 dakika boyunca kitapta yazdıklarını tekrar anlatmıştır.

Aslında bir rivayet de, bu kadar ajanlık senaryolarına rağmen basit bir rüşvet verme hadisesi ile içeriklerin tedarik edilmiş olduğu ve bunun için de yüklü miktarda örtülü ödenekten paralar aktarıldığı…

**

Her neyse… Neticede hepsi aynı noktaya geliyor.

Kitaptaki bilgiler ve canlı yayında anlatılanlardan hareketle şunu sormak istiyorum:

Yargıtay 16. Ceza Dairesi ve Ceza Genel Kurulu acaba ByLock bilgilerinin nasıl olup ta CMK’ya uygun olarak elde edildiğini söyleyebilmiştir?..

Eğer her bir soruşturma ve kovuşturmada kullanılacak deliller, yapılan ulusal ve uluslararası düzenlemelerin devre dışı bırakıldığı istihbari çalışmalarla elde edilebilecekse bu hukuki düzenlemelere ve yargı süreçlerine ne gerek var ki!?

“YASAK MEYVE”…

Pekâlâ, her ülke ByLock örneğinde olduğu gibi kendi istihbarat birimleri marifetiyle ve elde edilme yöntemini dahi açıklamadan her türlü bilgiyi elde edebilir ve hatta daha pratik ve hızlı olan bu yöntem sayesinde soruşturma ve kovuşturmalar daha çabuk bitirilebilir. Kabul.

Ancak, bu düzenlemelerin amacı yargılama için gerekli olan delillerin her ne şekilde olursa olsun teminini değil, bu delillerin yasalara uygun şekilde elde edilmesini ve yargılamada kullanılmasını sağlamaktır.

Dolayısıyla da elde ediliş yöntemi tamamıyla hukuka aykırı olan ByLock bilgileri, mevcut yargılamalarda en güçlü delil olarak gösterilse de;

Aslında delil zincirinin en zayıf halkasıdır ve hukuk geri geldiğinde çöp olacak ilk delildir. Nitekim uluslararası yargılamalarda da bu yönde kararlar gelmeye başlamıştır. (Bkz: BM Haksız Tutukluluk Çalışma Grubu’nun, “Melike Göksan ve Mehmet Göksan kararı”.)

Ceza Hukuku’nun genel ilkelerindendir:

“Yasak ağacın meyvesi de yasaktır.”

Hukuki açıklaması ile: “Hukuka aykırı olarak elde edilen delil kullanılamaz ve delil olabilme vasfını yitirir.”

SAHİCİLİK İHTİYACI!

Buraya kadar, kitabın içeriğinde hakikat payı olduğunu varsayarak, bunun hukukta karşılığının ne olduğunu ele aldık.

Kuvvetli muhtemel istihbarat tarafından gündeme sürülen bu kitabın maksadı ne olabilir sizce? Onu da diyelim sözü bağlarken;

Malum, adını “FETÖ” koydukları Cemaat ve diğer muhalif kesimleri yok etme maksatlı davalarda ellerindeki tek argüman “ByLock isimli bir telefon uygulamasının yüklenmiş ve de kullanılmış olması.”

HS(Y)K adına yapılan açıklamalarda da, 5 bin kadar yargı mensubunun ihraç edilmesinde “ellerindeki en büyük delilin ByLock olduğu” söylenmişti.

Onlar da biliyorlar, bundan bir şey çıkmayacağını. Ve onlar da çok iyi biliyor ki adli süreçler olmadan her ne surette olursa olsun elde edilen bilgi ve belgelerin delil olarak sayılmayacağını. Ama onu geçeli çok oldu… Onlar, zevahiri kurtarma derdiler şu an. Yani, “Elimizdeki tek delil” dedikleri ByLock hakkında birçok şaibeli haber çıkmıştı. Mahkeme tutanaklarına da yansıdığı şekliyle, bu ifadelerin sonradan uydurulduğu, sanıklarla ilgili istibari verilerin bu sözde tutaklara sıralandığı…

Bir de “ByLock kullanıcı listeleri” dedikleri listelerin her seferinde değişkenlikler arz etmesi, adamına ve duruma göre eklemelerin ve çıkarmaların yapılmasından, bir de “Mor Beyin” hikayelerinden sonra bu ByLock dalları da ellerinde kalmış, güvenini yitirmişti.

Yargı teşkilatlarında, yargılamalar esnasında, “Yahu biz ByLock konuşmaları filan diye işletiliyor muyuz yoksa?” diye düşünmeye başlayan hâkim ve mahkemeleri yemlemeye dönük bu Kod Adı Bay Bay kitap versiyonları. Dediğim gibi, “Usulünce elde edilmediği için delil olmaz” kısmını çoktan geçti adamlar… “Usulsüz de olsa elde edilmiş gerçek bilgi var ortada, Valla Billa bak!” modundalar…

“Sümeyye Suikastı”na(!) dair “Twitter yazışmaları” görmüşüz, Yeni Şafak şeysinin nice çay lekeli, çikinova “şok belgeleri”ni görmüşüz. Bir de “Bay Bay” görelim.

Hay hay bayım! Biraz da buradan yaksınlar.

VELHASIL

Ne kadar yasalar hatırlatılsa da gücü ele geçirmiş ve birilerini yok etmeye kafaya koymuş muktedirler, kuzuyu her türlü yemeye kafayı koymuş kurt gibi, “Öyle de böyle de suyumu bulandırıyorsun, dolayısıyla da yiyeceğim seni” diyor.

Yahya Bostan’nın “Kod Adı Bay Bay” isimli kitabındaki “Şecaat Arz Ederken Sirkatin Söylemek” nev’inden bilgileri dursun bir tarafta ama… Hukuk geldiğinde, o açtığınız dev duruşma salonlarında yargılanırken bu kitaplar da delil olarak size hatırlatılacaktır.

Bylock gerçekeleri;

Üç yıldan fazla geçen sürenin sonunda, bylock ile ilgili eldeki veriler bir araya getirildiğinde çok iğrenç bir durum ortaya çıkıyor. Bu kanaati belirtmeden önce eldeki verilerin bir özetini vermek gerekir.

MİT bylock ile ilgili yaptığı çalışmaya ait bilgi ve belgeleri 09/12/2016 tarihli ve 190.2.001.01.00.390.1960.249-2236/691 -92452/57 saylı yazı ekinde rapor olarak Ankara Cumhuriyet Başsavcılığı’na sunmuş. Raporun açıklama kısmında;

“BY LOCK: Chat and TALK isimli uygulamaya yönelik olarak sürdürülen çalışmalar neticesinde, uygulama sunucusundan, barındırdığı teknik unsurların niceliği ve çeşitliliği gereği büyük veri vasfına haiz veriler elde edilmiştir. Söz konusu verilerin, ham halinin mevcudiyeti ve çözümlenen mesaj içerikleri ‘bir olgunun’ ortaya konulması mahiyetindedir. Ancak, söz konusu örgütün, örgütsel amaçla haberleşmede kullandıkları bu sistemin deşifre olmaması için hem sisteme kayıt olma esnasında hem de sistemin kullanımı sırasında ilave önlemler aldığı görülmüş olup, bu durum, elde edilen verilerin yorumlanması, anlamlandırılması ve doğrulaması sırasında olağan ve geleneksel veri analizi yöntemleriyle Teşkilatımıza özgü teknik istihbarat usul, araç ve yöntemlerinin birlikte kullanımını içeren detaylı ve emek yoğun analiz çalışmalarını gerektirmektedir. Gerçekleştirilen tüm çalışmalar, eldeki veri, bilimsel ve istibarat analiz metotları ile işletmeci kaynaklı veriler kullanılarak gerçekleştirilmiştir.” şeklinde bir ifade yer almaktadır.

Ayrıca raporun 12. sayfasında;

“Devletin teknik istihbarat faaliyetlerine ilişkin imkan ve kabiliyetlerinin açığa çıkarılmaması ve istibarata karşı koyma amacıyla, verilerin temin edilmesine ilişkin hassas yöntem, usul ve araçlara yer verilmiştir. Bu amaçla, sadece raporun kapsamına girmesi gerektiği değerlendirilen hususlara değinilmiştir.” şeklinde açıklamadan bylock hakkındaki verilerin nasıl elde edildiği MİT tarafından açıklanmadığı analaşılıyor ki, yaklaşık 40 sayfalık raporda bu konuya değinilmemiş.

Rapordan birkaç bilgi daha paylaşacak olursak;

Raporun 42. sayfasında “Uygulamaya giriş işlemi olan Login ile uygulamaya kayıt olma işlemi olan Register işlemlerinde, kullanıcılara ait IP adres bilgilerinin log tablosuna kayıt edildiği görülmüştür.” şeklinde bir açıklama yer almakta. Aynı raporun 9. ve 10. sayfalarında uygulama üzerinden telefon numarası ve ad-soyad bilgileri ile arama yapmaya ve kullanıcı eklemeye imkan bulunmadığı belirtilmiş. Bu açıklamalardan, bylock üzerinden kullanıcıya ait telefon ve kimlik bilgileri, e-posta adresi, telefon numarası v.b. kişisel bilgilerin sunucuya gönderilmediği anlaşılmakta. Rapordaki tüm aciklamalar dikkate alındığında bylock kullanımına yönelik tespitlerin IP adres bilgileri üzerinden yapıldığı anlaşılmakta. Ancak, raporun 25. sayfasında, 15/11/2014 tarihinden önceki IP adres bilgilerini de içeren tüm ‘log’ kayıtlarının sunucu üzerinden silindiği açıklanmış.

Şimdi basit analiz yapalım;

– 15/11/2014 tarihinden önceki IP adres bilgilerini de içeren tüm ‘log’ kayıtlarının sunucu üzerinden silinmiş ise, bu tarihden önceki kullanıcı tespitleri nasıl yapılmış?

– 15/11/2014 tarihinden sonraki IP kayıtları elinizde mevcut ise bu kayıtların BTİK üzerinden hangi abonelere ait olduğu bilgisine ulaşabilirsiniz. 26/02/2014 tarih ve 5651 sayılı kanunda Madde-3, 4. fıkra buna hukuki bir zemin de sunuyor. Ancak bunun yerine bylock kullanıcısı olduğu iddia edilen kişilere ait abonelik bilgileri üzerinden bylock sunucusu IP adresine yapılan bağlantı kayıtları mahkemelerce talep ediliyor. Peki neden?

– Litvanya’da olduğu açıklanan ve içerisinde bylock uygulamasına ait sunucuyu da içerisinde bulundurduğu belirtilen Baltic Server (yeni adı Cherry Server) firmasına ait sunucu üzerindeki bilgilere nasıl ulaşıldığı açıklanmamış. Medyada çıkan haberleri doğrulayacak nitelikte sunucu üzerindeki bilgilerin resmi kanallar ile alındığına yönelik bir yazışma veya “hack” yöntemi ile elde edildiğine yönelik bir açıklama da yapılmamış. Kaldı ki “hack” yöntemi ile bilgilere ulaşılması durumunda sunucu firmanın uymak zorunda olduğu uluslararası yasalar gereği bu durumu duyurması gerekmekte. Aksi durum büyük miktarda tazminat davalarına neden olacaktır. 1995 yılında çıkarılan 1995/46/EC ve 2002/58/EC sayılı Veri Koruma Direktifi (AB Direktifi), sektörel direktifler ile AB Temel Haklar Şartı’nda ve Avrupa Birliği’nin İşleyişi Hakkında Antlaşma’da yer alan kişisel verilere ilişkin hükümler ciddi yaptrımlar getiriyor. “…Aslında bir rivayet de, bu kadar ajanlık senaryolarına rağmen basit bir rüşvet verme hadisesi ile içeriklerin tedarik edilmiş olduğu ve bunun için de yüklü miktarda örtülü ödenekten paralar aktarıldığı…” Bu rivayet doğru olsa, yine sunucu sahibi 95/46/EC ve 2002/58/EC gereğince çok ciddi yasal yaptrımlar ile karşı karşıya kalır. Bu arada Baltic Sever (yeni adıyla Cherry Server) birçok kişiye gönderdiği bir yazıda;

“Cherry Servers is a Bare-Metal servers provider, which means that we do not manage servers, we do not monitor their incoming/outgoing traffic, nor we store such data. Our clients are solely responsible for their server security” Kendilerinin kullanıcılara sadece fiziksel olarak bir sunucu hizmeti verdiklerini, sunuculardaki veri trafiğini yönetmediklerini ve takip etmediklerini, kiraya verdikleri sunuculardaki veri güvenliğinin tamamen kiralayana ait olduğunu belirtmişler. Ancak, bu şartlarda dahi herhangi bir siber saldırı duyumu aldıklarında bunu yasa gereği müşterilerine iletmeleri gerekmekte. Bu durumda yalan söyleyen kim ve bu veriler nasıl elde edildi? Ya rivayet doğru ise, rüşvet de bylock sunucusuna yasal olarak ulaşım yetkisi olan birine verildiyse….

– MİT raporunda 54. sayfasında mesaj içeriklerinin sunucuda saklanmadığı ve bylock yüklü cihazlar üzerinde de belirli bir zaman sonra silindiği açıklanmış. Bu durumda mesaj içeriklerine nasıl ulaşımış?

– Son olarak, bir sanık hakkında dosyaya eklenen kullancı adı ve şifre bilgilerini inceleyince bu bilgilerin doğru olmadığını görüyor. Bu bilgilerin uzun zaman önce kasıtlı olarak eksik/yanlış paylaştığı bilgiler olduğunu görüyor.

BYLOCK VERILERINE NASAIL ULAŞILDI?